CSIRT/SOCをどのように構築するか

CSIRT/SOCをどのように運用していくか

CSIRT/SOCをどのように進化させていくか

本稿では、企業の情報セキュリティ運用体制の標準であるCSIRT/SOCをどのように構築するのか、またどのように運用を最適化していくのかを論じ、さらに、最近のセキュリティ技術を利用し、CSIRT/SOCをどのように進化させていくのかのポイントを解説する。

構成

-

CSIRT/SOCをどのように構築するか

-

CSIRT/SOCをどのように運用していくか

-

CSIRT/SOCをどのように進化させていくか

結論

CSIRT/SOCの必要性

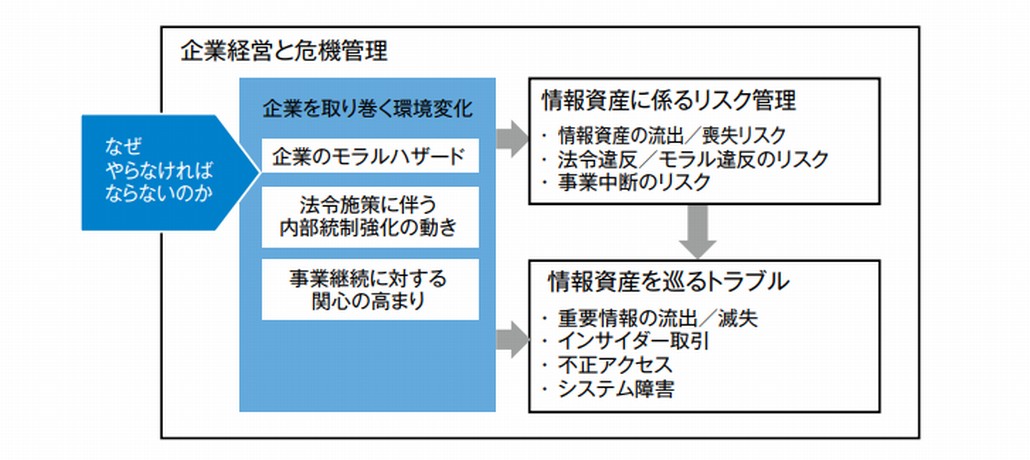

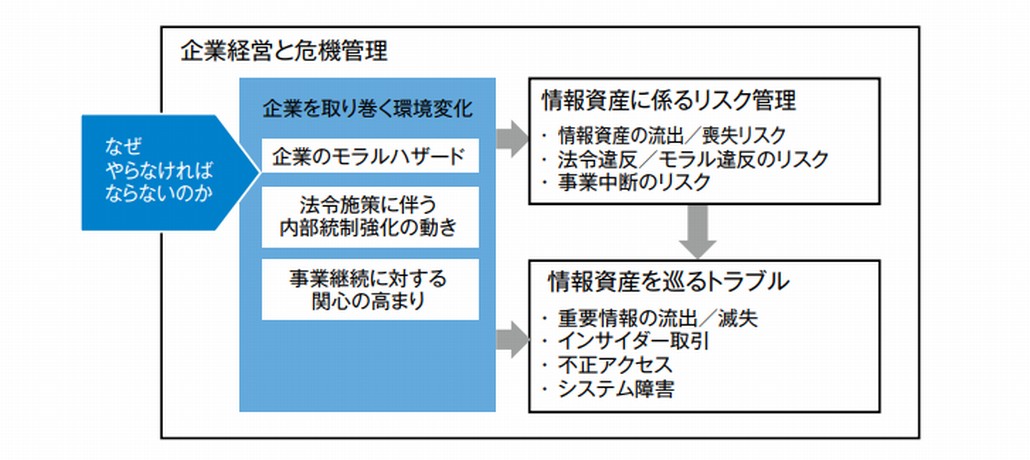

出典:JPCERTコーディネーションセンター「経営リスクと情報セキュリティ~ CSIRT:緊急対応体制が必要な理由 ~」を基にITRが作成

出典:JPCERTコーディネーションセンター「経営リスクと情報セキュリティ~ CSIRT:緊急対応体制が必要な理由 ~」を基にITRが作成

サイバー攻撃のようなセキュリティインシデントは、どの企業にも起こる可能性がある。Webサイトが改ざんされ、閲覧者が感染してしまうマルウェアが埋め込まれていたり、ハッカーから、企業のホームページを無差別に攻撃する詐欺メールが毎日大量に発信されている。以前までは売名行為が目的であったサイバー攻撃は、最近では金銭の搾取を目的としたビジネスとしてのサイバー攻撃に変化してきている。

これらのサイバー攻撃に対して企業が何も準備していなければ、攻撃を受けたとたんに社内は大混乱に陥り業務の遂行に重大な影響をもたらすことになろう。サイバー攻撃は経営リスクとして認識すべきであり、攻撃から身を守る情報セキュリティ対策が必要不可欠な施策であることはいうまでもない。

昨今のサイバー攻撃への対策として、まず実施すべき事項は、緊急対応体制となるCSIRT(Computer Security Incident Response Team)とSOC(Security Operation Center)の構築である。CSIRTは意思決定と情報連携を行う司令塔であり、SOCが対策を行う実働部隊となる。情報セキュリティインシデントを検知したらCSIRTが内容を確認して、SOCに対応の指示を行い、関係各所に情報のエスカレーションを行う。

SOCはCSIRTからの指示を受けて、原因の分析、被害拡大防止、復旧作業を行う。復旧後、CSIRTは社内の関係各所だけでなく、必要に応じて業界団体や警察、監督官庁などにも報告を行う。